Son Gelişmeler

Endüstriyel OPC UA protokolünde kritik açıklar tespit edildi

Sunucular ile kritik altyapılar gibi endüstriyel sistemlerdeki istemciler arasında güvenli veri transferi için tasarlanan OPC UA protokolünde kritik açıklar tespit edildi.

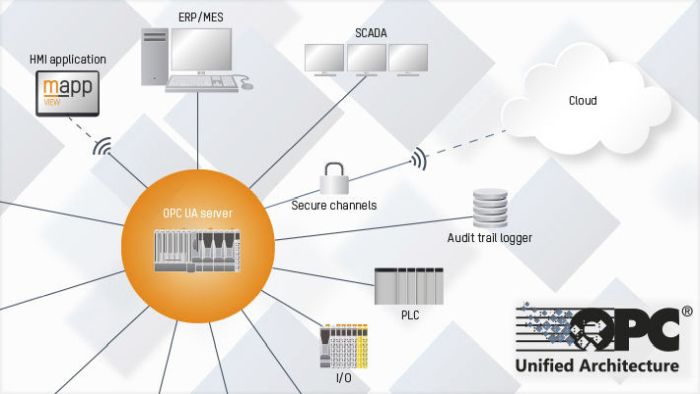

OPC UA, endüstriyel bir ağdaki çok sayıda sistem arasında sağlam ve güvenli veri iletimi sağlamak için 2006 yılında OPC Foundation tarafından geliştirilip kullanıma sunulan bir endüstriyel protokol. Bu protokol üretim, petrol ve gaz, ilaç ve başka sektörlerde faaliyet gösteren büyük markalar tarafından endüstriyel tesislerde sıkça kullanılıyor. Protokolün ağ geçitleri; otomatik süreç kontrolü ve uzaktan ölçümde iletişim, takip ve uzaktan denetim sistemleri için her geçen gün artan sayıda endüstriyel kurum tarafından kullanılıyor. Böylece bu kurumlar yönetim süreçlerini birleştirebiliyor. Protokol ayrıca, siber saldırganların dikkatini çeken Endüstriyel IoT ve akıllı şehir bileşenlerinde de kullanılıyor.

Kaspersky Lab ICS CERT uzmanları OPC UA mimarisini ve ürünlerini analiz etti. Örnek bir sunucuyla birlikte protokolün açık kaynaklı kodlarını (GitHub’da bulunabilir) inceleyen uzmanlar, mevcut uygulamanın kod tasarımında ve yazımında hatalar buldu. Bu hatalar, bu kadar yaygın kullanılan bir kritik altyapı yazılımında bulunmaması gereken türde hatalardı. OPC Foundation ürünlerinde toplamda 17 adet sıfır-gün açığı belirlendi ve geliştiricilere bildirildi. Geliştiriciler de ardından bu açıkları kapattı.

Güvenlik uzmanları ayrıca bu endüstriyel protokol üzerine kurulu üçüncü taraf yazılımları da inceledi. İncelenen yazılımlar arasında önde gelen endüstri markalarının çözümleri de bulunuyordu. Çoğu durumda açıkların, protokolün bazı uygulama işlevleri düzgün bir şekilde kullanılmadığı için ortaya çıktığı tespit edildi. Bazı durumlarda ise açıkların nedeni protokolün altyapısına hatalı değişiklikler uygulanmasıydı. Bu yüzden, OPC Foundation’ın orijinal uygulamasında hata olmamasına rağmen uzmanlar ticari bir üründe güvensiz işlevler keşfetti. Markaların bilinmeyen nedenlerle protokolün mantığında yaptığı bu değişiklikler riskli işlevlere neden oluyordu.

OPC UA protokolünün uygulanmasında tespit edilen tüm açıklar endüstriye büyük zarar verebilecek cinstendi. Bir yandan, endüstriyel süreçleri aksatıp veya durdurup sistemlere ciddi tehdit oluşturabilecek hizmet engelleme (Denial of Service) riski ortaya çıkıyordu. Diğer yandan ise, saldırganlara endüstriyel süreçleri kontrol etmesini veya ağa sızmaya devam etmesini sağlayacak sunucu komutları gönderme imkanı tanıyan, uzaktan kod çalıştırma yöntemi de uygulanabiliyordu.

Kaspersky Lab ICS CERT Kıdemli Güvenlik Araştırmacısı Sergey Temnikov, “Yazılım geliştiriciler genellikle endüstriyel protokollere fazlasıyla güveniyor. Ürün kodlarını güvenlik denetiminden geçirmeden teknolojiyi çözümlerine uyguluyorlar. Böylece, bu örnekteki gibi açıklar ürün serilerinin tamamını etkileyebiliyor. Markaların yaygın kullanılan teknolojilere dikkat etmesi büyük önem taşıyor. Ayrıca, markaların kendi yazılımlarını tasarlayacabilecekleri fikrine de kapılmamaları gerekiyor. Çoğu bunun mevcut yazılımlardan daha verimli ve güvenli olabileceğini düşünüyor fakat yepyeni bir yazılım bile çok sayıda açığa sahip olabiliyor.” dedi.

Uzmanlar kurumlara şunları öneriyor:

- Uygulama geliştirme sürecinde güvenlik kontrollerini ve testleri zorunlu bir adım olarak görün. Protokollere tamamen güvenmeyin.

- Açıkları keşfetmek için denetimler ve sızma testleri uygulayın.

- Yazılım geliştirme süreçlerini diğer süreçlerden ayrı tutun. Böylece bir uygulama ele geçirildiğinde saldırganlar tüm ağa erişemez.